Ascolta le ultime notizie

Le scuole sono pronte per la sicurezza informatica? Il modello per il trattamento dei dati

La scuola, comunemente, viene identificata come “organizzazione a legame debole” cioè un’organizzazione con gerarchie e norme organizzative poco definite, il cui funzionamento è legato alla percezione di rilevanza che viene data alle azioni ed ai progetti che si è scelto di realizzare.

Ciò è vero dal punto di vista didattico, ma c’è anche l’organizzazione amministrativa, sulla quale il dirigente è chiamato a vigilare, che è l’insieme dei ruoli, processi, progetti e servizi per realizzare le finalità dell’ente.

Le scuole si sono dotate dei regolamenti informatici; tuttavia, tali regolamenti – pur ottimi dal punto di vista dell’uso didattico dei laboratori – risultano spesso carenti riguardo alla sicurezza delle informazioni, che rientra nell’alveo maggiore della sicurezza organizzativa.

Il dirigente scolastico, che vuole innalzare la sicurezza organizzativa, deve attivare un processo continuo di analisi del rischio che comporta:

- formazione continua;

- attribuzione chiara dei ruoli e delle responsabilità;

- esplicitazione dei livelli di servizio delle procedure interne;

- coinvolgimento del personale.

Con riferimento all’analisi del rischio, quanto elencato deve tradursi in un documento, sintetico e comprensibile, che definisca:

- obiettivi ed importanza della sicurezza delle informazioni;

- regole di azione per la protezione dei dati personali;

- ruoli e responsabilità;

- procedure per la gestione della sicurezza delle informazioni e dei dati personali;

- ponderazione dei rischi inerenti ai processi.

Sfatiamo subito la diceria che l’amministrazione scolastica sia scevra da pericoli legati all’uso dell’informatica.

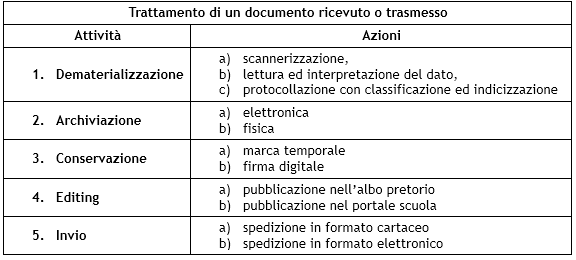

L’amministrazione di una scuola è composta da una lunga serie di processi, intendendo per processo un insieme di attività interdipendenti che mirano ad un obiettivo quale, ad esempio, la produzione di un servizio. Per descrivere meglio, diamo un esempio di processo:

Come è facile comprendere, anche le più comuni operazioni comportano una serie di attività che possono essere compromesse dalla mancanza di sicurezza informatica. Ciascuna delle attività elencate può costituire una porta di accesso ai cyber-criminali, consentendo loro di impadronirsi dei dati della scuola, trafugarli o modificarli. Ad esempio, si pensi all’alterazione dei dati relativi agli esami di stato ed alla conseguente possibilità di fare emettere false attestazioni dei risultati.

Come descritto in un precedente articolo, il dirigente della scuola farebbe bene ad assicurarsi la consulenza di una persona esperta nella sicurezza informatica, alla quale, come prima cosa, dovrebbe richiedere di fornire una chiara relazione su:

- Identificazione delle fonti di rischio e degli eventi potenzialmente pericolosi

- Valutazione di impatto e probabilità del verificarsi di un pericolo, per classificare i rischi

- Pianificazione delle contromisure applicabili, secondo un’analisi costi/benefici

- Monitoraggio dei rischi per accertare che non ne stiano emergendo di nuovi ed analizzare il funzionamento delle contromisure attuate

In particolare, il dirigente dovrebbe richiedere la valutazione dei seguenti rischi, tipici nell’ambito della pubblica amministrazione: